Negli ultimi anni la sicurezza informatica è diventata una questione centrale anche per le piccole e medie imprese italiane. Le nostre PMI non sono più un bersaglio secondario: essendo il cuore del tessuto produttivo nazionale, i cybercriminali le vedono come un comodo varco per accedere a filiere più grandi.

Le analisi dell’Agenzia per la Cybersicurezza Nazionale, del Clusit (Rapporto Clusit) e di Assintel mostrano un quadro inequivocabile. La differenza, oggi, non è tra chi verrà attaccato e chi no. La differenza è tra chi è preparato e chi improvvisa.

La sicurezza non è (solo) un problema da informatici

Uno degli errori più comuni è relegare la sicurezza in cantina, considerandola una faccenda puramente tecnica da demandare al “ragazzo dei computer” o al fornitore esterno. Questo approccio genera una pericolosa illusione di controllo.

La realtà è che la cybersecurity è un rischio d’impresa a tutti gli effetti, esattamente come i rischi finanziari o legali, e va gestita con la stessa logica: pianificazione, responsabilità chiare e verifiche periodiche. Non serve istituire un ufficio complesso, ma è fondamentale che l’imprenditore o la direzione sappiano rispondere a tre domande cruciali:

- Quali sono i nostri dati più critici?

- Come li stiamo proteggendo?

- Chi verifica che la protezione funzioni davvero?

Phishing e PEC: il tallone d’Achille è umano

Il Rapporto Clusit lo ribadisce ogni anno: l’ingegneria sociale è la porta d’ingresso preferita dagli attaccanti. Non serve violare un firewall se si può convincere un dipendente a consegnare una password o a disporre un bonifico.

In Italia, l’anomalia si chiama PEC e Fatturazione Elettronica (SDI). Poiché la Posta Elettronica Certificata ha valore legale, i dipendenti tendono a fidarsi ciecamente dei suoi contenuti, abbassando la guardia di fronte a richieste fraudolente.

La contromisura è duplice:

- Formazione continua: non corsi noiosi, ma simulazioni pratiche di phishing e briefing per riconoscere i segnali (mittenti anomali, senso di urgenza, richieste insolite).

- Tecnologia abilitante: attivare l’MFA (Autenticazione Multi-Fattore) su tutti gli account critici (email, cloud, gestionali) è oggi la singola misura più efficace per neutralizzare un furto di credenziali.

Ransomware: il backup non basta, deve funzionare

Il ransomware, il malware che cifra i dati e chiede un riscatto, è l’incubo di ogni azienda: ferma la produzione, blocca la fatturazione e paralizza i rapporti con i clienti.

Molte PMI pensano di essere al sicuro perché “fanno il backup”. Il problema è che spesso questo backup è collegato alla stessa rete dei computer infetti, venendo criptato insieme a loro. Oppure, peggio ancora, nessuno ha mai provato a ripristinare un file.

La regola d’oro in questo campo è la “regola del 3-2-1”:

- Almeno 3 copie dei dati.

- Su almeno 2 supporti diversi (es. server locale e cloud).

- Di cui 1 off-line o immutabile, non raggiungibile dalla rete aziendale.

E, cosa fondamentale, il ripristino va testato almeno una volta all’anno.

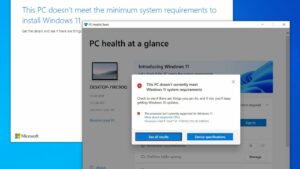

Il fantasma dei sistemi obsoleti e delle reti aperte

Usare sistemi operativi obsoleti come Windows 7 o un server del 2010 è come lasciare la porta di casa spalancata. I software non più supportati dai produttori non ricevono patch di sicurezza, diventando un colabrodo.

A questo si aggiunge spesso la mancanza di segmentazione di rete: se amministrazione, produzione e server sono tutti sullo stesso piano logico, un virus preso dal computer in ufficio può fermare l’intero stabilimento. Separare le reti in “compartimenti stagni” è una misura organizzativa di buon senso, non un’operazione da ingegneri della NASA.

Dipendere dal fornitore IT: fiducia, ma senza delega in bianco

È normale e fisiologico che una PMI si affidi a un consulente esterno. Ma è rischioso farlo senza un minimo di controllo. L’imprenditore deve pretendere trasparenza operativa.

Deve poter ricevere, in un linguaggio comprensibile e non per forza iper-tecnico, un report periodico che risponda a domande dirette: Quali backup sono stati fatti questa settimana? Quanti e quali computer sono risultati vulnerabili e vanno aggiornati? Quanti tentativi di intrusione o spam sono stati bloccati?

Questa trasparenza non è sfiducia, ma una sana alleanza strategica.

Digitalizzazione e cloud: innovare senza lasciare porte aperte

Smart working, e-commerce e servizi cloud sono grandi opportunità, ma allargano inevitabilmente la superficie d’attacco aziendale. I dipendenti si collegano da casa, i dati viaggiano su server esterni. Ogni nuovo servizio attivato è una nuova potenziale porta d’ingresso.

Prima di attivare una nuova soluzione digitale, la direzione dovrebbe porre semplici domande al fornitore: Chi può accedere a questi dati? Dove sono fisicamente stoccati? Che protezioni hanno a livello di crittografia? Innovare senza queste risposte significa navigare a vista in acque tempestose.

La gestione dell’emergenza: non improvvisare

Quando scatta l’allarme per un attacco informatico, il panico è il peggior nemico. In assenza di un piano, si perdono ore preziose e si prendono decisioni sbagliate.

Un piano di risposta agli incidenti (anche di una sola pagina scritta in modo chiaro) deve definire:

- I contatti di emergenza (il referente IT, un legale esperto).

- La procedura immediata per isolare i computer infetti (es. staccare i cavi di rete).

- Chi e come comunica la notizia a clienti, fornitori e al Garante della Privacy se necessario.La trasparenza e la velocità di reazione separano una crisi ben gestita da un disastro reputazionale.

L’obbligo normativo e gli incentivi per investire

La sicurezza informatica non è più solo una questione di protezione interna, ma un requisito di mercato. Con l’arrivo della Direttiva europea NIS2, le grandi aziende sono obbligate a garantire la sicurezza di tutta la loro catena di fornitura. Dimostrare di avere standard adeguati diventerà essenziale per non perdere le commesse dei grandi clienti.

Inoltre, le imprese dimenticano spesso che strumenti fiscali, come i crediti d’imposta legati a Transizione 5.0 o i fondi del PNRR, includono agevolazioni per l’acquisto di difese informatiche e per la formazione del personale, trasformando la sicurezza in un investimento agevolato.

La vera sfida per le PMI italiane

Il messaggio che arriva dagli organismi nazionali è chiaro: il problema non è solo tecnologico, è culturale. Proteggersi non significa comprare l’ultimo gadget sul mercato, ma adottare un metodo basato su tre pilastri:

- Consapevolezza (formare le persone).

- Prevenzione (aggiornare i sistemi e usare l’MFA).

- Resilienza (backup testati e piani di emergenza pronti).

Per una PMI, oggi, investire in cybersecurity non è una voce di costo passiva. È una scelta imprenditoriale strategica per proteggere il proprio futuro, la continuità operativa e la fiducia guadagnata sul mercato.